A pouco tempo surgiu a necessidade de implementer VPN em alguns clientes da empresa que trabalho, foi bem divertido de fazer, mas o resultado foi excelente.

Primeiramente deve-se habilitar o ssh no firewall.

Opção 14

(Neste caso está disable, pois não consegui dar o printscreen sem SSH, :-P, portanto deverá aparecer para você ENABLE SECURE SHELL).

Vai perdir pra confirmar, tecla y, e pronto!

Depois vamos gerar a chave compartilhada, acesse, pelo ssh o servidor PFsense e digite:

# openvpn –genkey –secret chave.key

# cat chave.key

Copie e conteúdo da chave.key e siga para o passo seguinte.

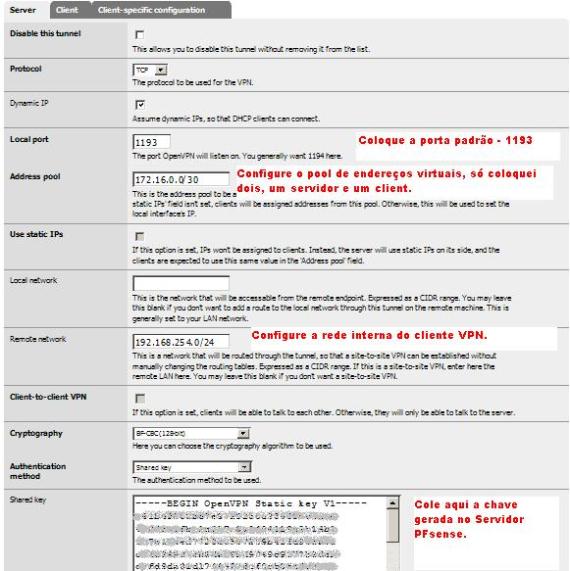

Configurar o Servidor VPN, para isto adicione a conexão clicando no + (mais).

ATENÇÃO COLOQUE A PORTA LOCAL 1194 (PADRÃO)

Quase no final desta página habilite a LZO Compression e coloque a descrição da configuração VPN e pronto!

Libere a porta 1194 na interface WAN do seu Firewall. (Ps.: Para ficar mais fechado poderá configurar a conexão originada apenas de um destino, optei por não fazer).

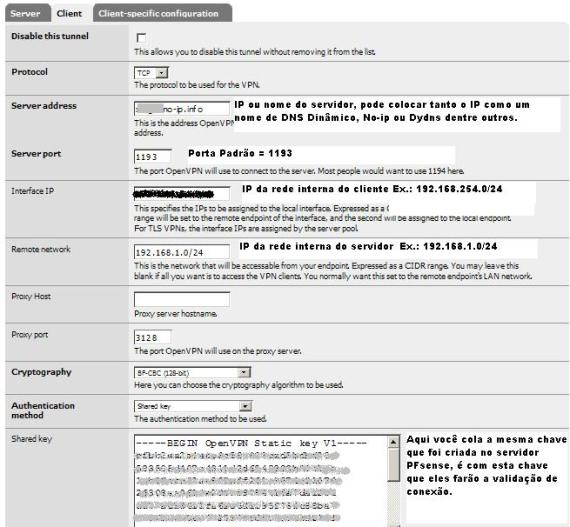

CONFIGURAÇÃO NO CLIENTE VPN

Adicione os itens de acordo com as especificações abaixo

ATENÇÃO COLOQUE A PORTA LOCAL 1194 (PADRÃO)

No final desta opção habilite também a LZO Compression e a Descrição da conexão.

Por final também habilite na interface WAN a porta 1194 e pronto!

Só correr para o abraço agora!

FONTE DE AJUDA – www.pfsense.com

Parabens pelo blog !!!!!

Esta muito bom!!!

Comentário por Edjan — setembro 15, 2009 @ 11:33 pm

Obrigado Edjan!

Sempre que puder postarei mais materiais.

Volte Sempre!

Comentário por jamsux — setembro 16, 2009 @ 1:46 pm

Very Very Very Very good!

Comentário por Jefferson — dezembro 16, 2009 @ 7:42 pm

Prezado,

Parabéns pelo tutorial, um dos mais simples e objetivo que já tive a oportunidade de ler. Mas, em seu tutorial (printscreen) você está usando a porta VPN 1193, mas textualmente você cita porta 1194, porquê esta divergência?

grato.

Comentário por Vanildo — julho 26, 2010 @ 5:02 pm

Olá Vanildo,

Obrigado. Na época fiz uns estudos sobre o protocolo antes de implementar esse tipo de VPN recebi a indicação de utilização da porta 1193 para transmissões UDP, só que quando implementei no freebsd o desempenho caiu, fiz outros estudos e descobri até com os desenvolvedores do Pfsense que o recomendado era utilizar a porta 1194 tanto para transmissões TCP quanto para UDP. Fiz a implementação e análise detalhada do tráfego. O desempenho foi consideravelmente melhor.

####################

fiveacross 1193/tcp Five Across Server

fiveacross 1193/udp Five Across Server

# Glenn Reid November 2004

openvpn 1194/tcp OpenVPN

openvpn 1194/udp OpenVPN

####################

Esqueci de alterar o Print. 😛

Obrigado aí pela indicação, vou atualizar em breve.

Comentário por jamsux — agosto 1, 2010 @ 8:18 pm

Kra nao deu certo , tem mais alguma informacao q eu possa usar?

Comentário por Lucas — setembro 11, 2010 @ 7:40 pm

Olá Lucas tudo bem?

Desculpe a demora na resposta. Bom se você quiser me envia o XML da sua configuração que eu faço para você e envio de volta.

Obrigado pela visita

Fique a vontade para contribuir.

Att.

Jamson Átila

Comentário por jamsux — setembro 21, 2010 @ 12:33 pm

Boa Tarde,

Tambem não estou conceguindo , ele chega a conectar mas eu nao concigo acessar a rede externa.

Comentário por Lucas — novembro 18, 2010 @ 4:28 pm

Olá Lucas!

Você verificou no LOG se está aparecendo a mensagem: ( Initialization Sequence Completed ).

Caso Sim, tente PING do pfsense da interface LAN para o IP interno do outro Pfsense e veja se obteve sucesso.

Caso queira, retire as informações relevantes da sua estrutura e me envie o XML que analiso, configuro e envio para você.

jamsux@gmail.com

Obrigado!

Comentário por jamsux — novembro 19, 2010 @ 6:50 pm

Olá bom dia!

Muito bom o tutorial, mas ainda não consegui acertar minha conexão, nos logs do cliente vejo que ele não está conseguindo conectar conforme mensagem apresentada:

openvpn[10587]: TCP: connect to ip.servidor:1194 failed, will try again in 5 seconds: Operation timed out (errno=60)

Se puder me dar alguma ajuda ficaria muito grato.

Comentário por Vitor — setembro 29, 2010 @ 1:01 pm

Olá, o problema da conexão eu consegui resolver, agora estou enrrolado com a configuração dos ips:

WARNING: ‘ifconfig’ is used inconsistently, local=’ifconfig 10.35.0.1 10.35.0.2′, remote=’ifconfig 192.168.5.1 192.168.5.2

Se puder dar mais dicas. Obrigado

Comentário por Vitor — setembro 29, 2010 @ 1:41 pm

Olá Vitor,

Aparentemente essa mensagem é normal, apenas está informando que o comando foi realizado inconsistentemente, ou seja, quando a VPN o endereço da interface não vai continuar ativo. (o que é normal)

Fora isso você está obtendo comunicação corretamente com a outra rede? Já realizou uma análise do tráfego para ver se está obtendo comunicação segura?

Qualquer situação, você retira as informações da ua organização e me manda (via e-mail: jamsux@gmail.com) o XML que eu analiso.

Obrigado!

Comentário por jamsux — novembro 19, 2010 @ 6:40 pm

Amigo, me perdoe, não vi seu comentário! Recebi uma demanda muito grande! Bom se você fizer a configuração do jeito que está aí não tem erro. Se ainda precisar de apoio e/ou tiver interessado entre em contato comigo por e-mail: jamsux@gmail.com

Comentário por jamsux — fevereiro 7, 2011 @ 6:42 pm

Funcionou Mais tem um problema ?

criei open vpn como esta no tutorial

a rede B enxerga a rede A mas a rede A nao enxerga a B o que sera que pode ter dado errado?

Comentário por Ricardo Alves — novembro 7, 2010 @ 11:53 pm

Olá Ricardo,

Desculpe a demora na resposta. Você consegue pingar da interface LAN de uma rede para a interface LAN da outra rede PELO PFSense?

Qualquer situação vc tira as informações que achar melhor e envia o XML pro meu e-mail p/ dar uma olhada.

Abraço

Comentário por jamsux — novembro 19, 2010 @ 6:32 pm

Amigo, me diga uma coisa por favor. Não precisa fazer nenhuma rota não?

Comentário por Hugo — janeiro 20, 2011 @ 12:02 pm

Amigo, me desculpe a demora. Não precisa fazer rota nenhuma. é só fazer a configuração. Caso tenha mais dúvidas entre em contato pelo meu e-mail: jamsux@gmail.com

Comentário por jamsux — fevereiro 7, 2011 @ 6:40 pm

Caro, por favor meu querido, precisa fazer algum tipo de rota? Ou se por acaso quando a filiaz se conectar na matriz, ele tem como já jogar DHCP para filial?

Comentário por Hugo — janeiro 20, 2011 @ 12:14 pm

Parabéns pelo post. Muito simples e esclarecedor. O esqueminha da porta 1194 é verdade. Eu estava tendo problemas de desempenho com a 1195 e após mudar para 1194 o desempenho foi notório.

Comentário por Gleno Salcedo — março 18, 2011 @ 5:24 pm

Obrigado!

Comentário por jamsux — março 23, 2011 @ 7:24 pm

Jamsux vejo que você já tem muito tempo de experiência com o Pfsense e eu estou enfrentando um problema que é o seguinte: tenho um pfsense v 1.2 RELEASE e o mesmo vem apresentando alguns problemas e como a empresa não pode parar resolvi instalar o mesmo em outro computador e deixar a outra máquina em standby para quando, e se houver problemas eu coloco a máquina de backup, a versão que coloquei na máquina backup, que é a versão 1.2.3 não está aceitando o backup que eu fiz da máquina que está ONLINE. você já pegou problema parecido?

Comentário por dannyel — maio 11, 2011 @ 1:05 pm

Dannyel bom dia,

Desculpe a demora na resposta, mas é que ultimamente está muito corrido, enfim vida de sysadmin.

Cara, já fiz esse tipo de restauração e foi sem erros, o que tive de reinstalar uma determinada vez foram os pacotes, pois após a restauração do XML alguns pacotes instalados da versão 1.2.2 não são compatíveis com a versão 1.2.3 (necessitando reinstalar novamente, situação bem rápida.)

O que vc pode fazer é levantar um adicional com a mesma versão restaurar as configurações e atualizar o FIRMWARE, segue o Mirror pra vc baixar.

Depois vc reinstalar os pacotes, verifica se está tudo OK, muda o link pra esse Pfsense atualizado, atualiza o outro com o mesmo procedimento e migra novamente para a situação anterior.

Se precisar de mais ajuda é só enviar e-mail: jamsux at gmail dot com

Abraço

Comentário por jamsux — maio 18, 2011 @ 1:19 pm